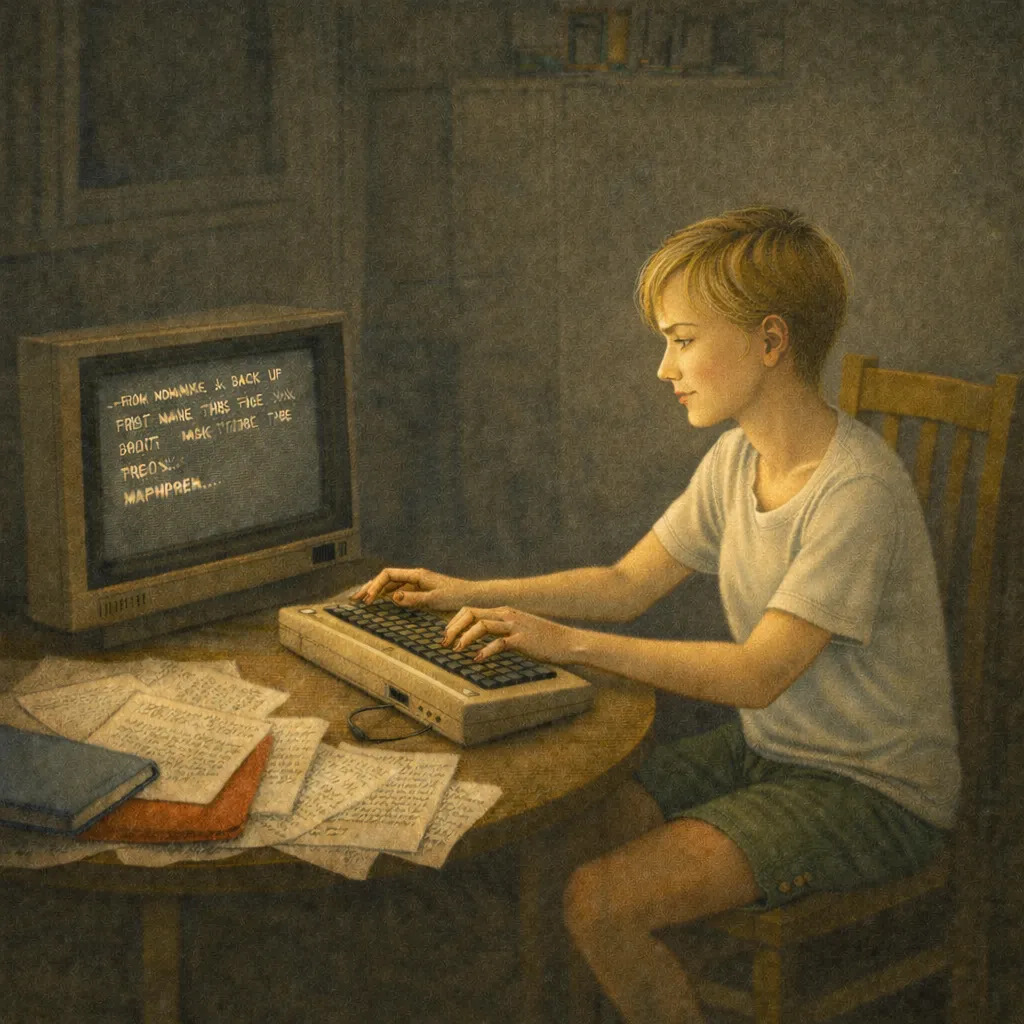

Eddie am Karis C64

Eddie am Karis C64Vaasa, 11. August 1985

Die Buchstabenreihe DXNZG.

Dann schleppt Jukka diese beige Kiste rein, und auf dem Fernseher flackert READY. auf. Ich spüre sofort: Das ist kein Gerät, das ist ein Komplize. BASIC ist wie Mathe mit Tasten: stumpf, ehrlich und schnell. Genau das brauche ich, wenn meine Finger schon streiken.

Hier zeige ich dir, wie ich mit ein paar Zeilen C64-BASIC systematisch entschlüssele: erst die einfachen Shifts, dann rotierende Schlüssel. Und wenn du nicht nur lesen willst: Unten wartet ein echter BASIC-Interpreter. Drücke RUN. Und der Buchstabensalat löst sich auf.

Teil 1 — Cäsar & Vigenère

Zwei Klassiker: einmal „Alphabet verschieben“, einmal „Verschieben mit rotierendem Schlüssel“.

Teil 2 — Grundidee: Buchstaben als Zahlen

Wir arbeiten fast immer mit dem Alphabet A–Z und machen daraus Zahlen. Am beliebtesten ist:

Und ja: In echten Texten muss man vorher meist „aufräumen“: Großbuchstaben, Umlaute ersetzen (Ä→AE, Ö→OE, Ü→UE), Satzzeichen raus – oder man behandelt sie getrennt.

Teil 3 — Cäsar-Verschlüsselung

Cäsar ist die Minimalversion: ein fester Shift k. Jeder Buchstabe wird um k Stellen weitergeschoben.

EDDIE | Shift: k=3| Buchstabe | Zahl | +k | Cipher |

|---|---|---|---|

E | 4 | 7 | H |

D | 3 | 6 | G |

D | 3 | 6 | G |

I | 8 | 11 | L |

E | 4 | 7 | H |

HGGLH- Es gibt nur 25 sinnvolle Schlüssel (k=1…25).

- Man kann einfach alles durchprobieren („Bruteforce“).

- Oder man nutzt Häufigkeiten: E, N, I, R, S… treten oft auf.

Teil 4 — Vigenère-Verschlüsselung

Vigenère ist wie Cäsar – nur mit einem rotierenden Schlüssel. Statt immer denselben Shift zu nehmen, hast du eine Folge von Shifts, die sich wiederholt.

ATTACKATDAWNSchlüssel:

LEMON (wird wiederholt) | Pos | P | K | C |

|---|---|---|---|

1 | A | L | L |

2 | T | E | X |

3 | T | M | F |

4 | A | O | O |

5 | C | N | P |

6 | K | L | V |

7 | A | E | E |

8 | T | M | F |

9 | D | O | R |

10 | A | N | N |

11 | W | L | H |

12 | N | E | R |

LXFOPVEFRNHR2,9,5 (wiederholt). | Pos | P | Shift | C |

|---|---|---|---|

1 | M | 2 | O |

2 | A | 9 | J |

3 | M | 5 | R |

4 | A | 2 | C |

5 | A | 9 | J |

6 | N | 5 | S |

7 | D | 2 | F |

8 | P | 9 | Y |

9 | A | 5 | F |

10 | P | 2 | R |

11 | A | 9 | J |

MAMAANDPAPACipher:

OJRCJSFYFRJ- Kein einzelner Shift → Häufigkeiten „verwischen“.

- Die Sicherheit hängt stark von der Schlüssellänge ab.

- Kurze Schlüssel sind knackbar (Kasiski/Friedman), lange sind deutlich zäher.

Teil 5 — Merksätze

- Ein Shift für alles.

- Schnell zu knacken (25 Versuche oder Frequenzanalyse).

- Shift-Folge (Schlüssel) wiederholt sich.

- Schlüssellänge ist die Schwachstelle – kurze Schlüssel sind angreifbar.

BASIC-Emulator

Emulator-Ausgabe

BA